در روزهای اخیر، گزارشهایی درباره نشت اطلاعات، اختلال در سرویسها یا سرقتهای دیجیتالی در برخی سامانههای بانکی و صرافیهای آنلاین منتشر شده است. در بسیاری از این حملات، ردپایی از فعالیتهای مشکوک یا ناهنجار پیش از وقوع رخداد اصلی وجود داشته؛ اما این نشانهها یا بهدرستی دیده نشده، یا حتی جدی گرفته نشدهاند.

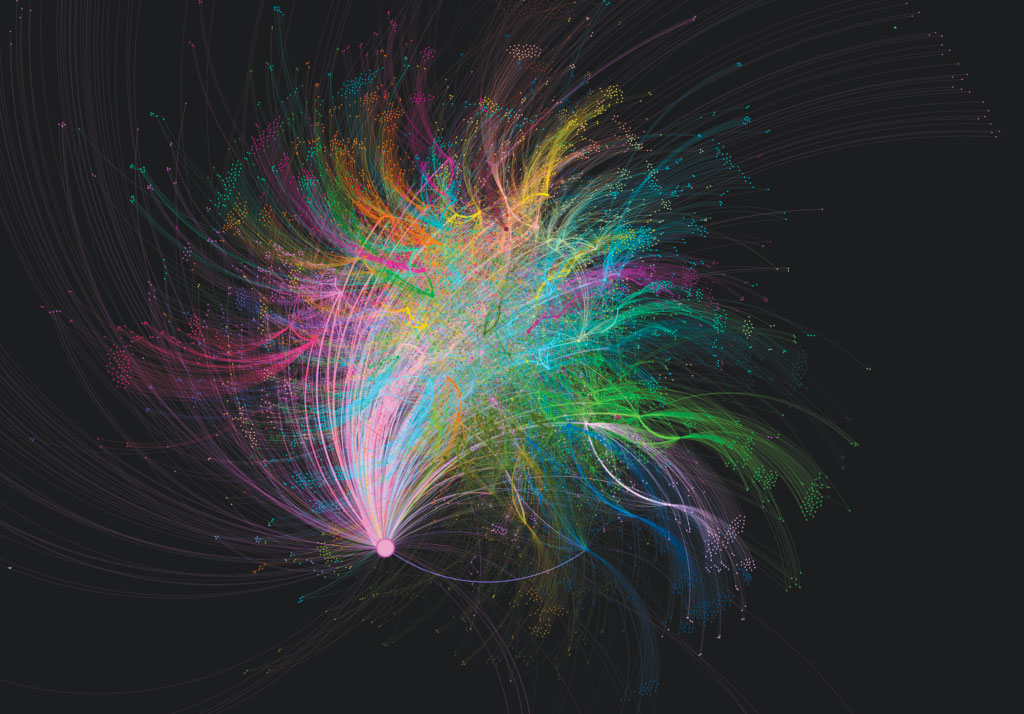

اینجاست که هوش مصنوعی وارد عمل میشود. سیستمهای AI میتوانند از دل میلیونها خط لاگ خام، الگوهایی را کشف کنند که برای ما انسانها نامرئیاند و در بسیاری موارد، پیش از تبدیلشدن به فاجعه، یک هشدار حیاتی صادر کنند. البته این کار بهسادگی اجرای یک مدل نیست. در ادامه، با پنج مؤلفهی کلیدی در تشخیص ناهنجاری آشنا میشویم که برای تشخیص تهدیدهای واقعی از دل دادههای خام، ضروری هستند.

قبل از بررسی جزئیات، لازم است مفهوم کلیدی Anomaly Detection یا «هنر تشخیص ناهنجاری» را درک کنیم. این رویکرد بر پایه شناخت رفتار طبیعی سیستمها بنا شده و هرگونه انحراف از این الگوی عادی را بهعنوان نشانهای از تهدید احتمالی تلقی میکند. در محیطی که تهدیدات امنیتی بهطور مداوم در حال تکامل هستند، این تکنیک نقش اساسی در تشخصیص تهدید و حفاظت از سیستمها ایفا میکند.

تهدید یا نویز؟ تفاوت ظریف، پیامدهای بزرگ

فرض کنید یک کارمند بانکی در ساعت ۲ نیمهشب، از طریق VPN به سیستم متصل شده و ۷ بار رمز عبور اشتباه وارد کرده. آیا این یک حمله Brute Force است؟ یا یک مدیر خسته است که صرفا رمز عبورش را فراموش کرده؟ پاسخ به این سؤال ساده نیست. اگر بیش از حد حساس باشید، آلارمهای کاذب سیستم امنیتی را فلج میکنند. اگر بیش از حد محافظهکار باشید، حملات واقعی را از دست میدهید.اینجاست که الگوریتمهای هوشمند Anomaly Detection وارد بازی میشوند.

در سامانههای امنیتی، دادهها از منابع متنوعی سرازیر میشوند؛ لاگ ورود و خروج کاربران، ترافیک شبکه، رفتار دستگاهها، دسترسی به فایلها یا پایگاههای داده. این دادهها معمولا حجیم و پراکنده هستند و رفتار عادی در آنها بهصورت ایستا قابلتعریف نیست. در این محیط پویا، تشخیص ناهنجاری به یک بازی با سیگنالها و نویزها تبدیل میشود.

سوزن در انبار کاه!

یکی از بزرگترین موانع در آموزش مدلهای یادگیری نظارتشده برای شناسایی ناهنجاریها این است که موارد ناهنجار بسیار کمیاب، گاه مبهم و معمولا بدون برچسباند.

برای مثال، در یک میلیون رویداد لاگ ممکن است تنها ۱۰ مورد واقعا حمله یا رفتار مشکوک باشد و تازه حتی این ۱۰ مورد هم ممکن است بهصورت دقیق مشخص نشده باشند.

ازآنجاکه آموزش مدلهای نظارتشده به دادههای برچسبخورده وابسته است، این کمبود نمونههای ناهنجار، چالشی بزرگ محسوب میشود. به همین دلیل، روشهایی مانند یادگیری نیمهنظارتی (Semi-Supervised Learning)، برچسبگذاری ضعیف (Weak Supervision) و یادگیری فعال (Active Learning) توسعه یافتهاند تا بتوانند با کمترین نیاز به دادههای برچسبخورده، مدلهای مؤثرتری بسازند.

نقش یادگیری ماشین فراتر از قواعد ایستا

در بسیاری از سیستمهای امنیتی سنتی، تصمیمگیری بر پایهی قواعد صریح انجام میشود؛ مثلا اگر تعداد تلاشهای ناموفق ورود بیشتر از ۵ بار بود، آلارم فعال شود. اما واقعیت این است که حملات مدرن، دقیقا با هدف عبور از همین قواعد طراحی میشوند. مهاجمان میدانند چطور طوری رفتار کنند که در نگاه اول، همه چیز عادی به نظر برسد.

در اینجاست که یادگیری ماشین قدرت خود را نشان میدهد. بهجای تکیه بر قوانین ثابت، مدلهای AI رفتار کاربران و سیستمها را در طول زمان مشاهده میکنند و الگوهای پویایی میسازند که میتواند کوچکترین انحرافها را آشکار کند.

مثلا مدلهای بدون نظارت (unsupervised) با خوشهبندی رفتارهای عادی، outlierها را شناسایی میکنند؛ Autoencoderها الگوهای رفتاری را فشرده کرده و هرگونه خطای بازسازی را بهعنوان نشانهای از ناهنجاری در نظر میگیرند. الگوریتمهایی مثل Isolation Forest نقاط دورافتاده در دادههای چندبعدی را جدا میکنند و مدلهای مبتنی بر گراف، روابط میان موجودیتها را تحلیل کرده و مسیرهای غیرمنتظره یا مشکوک را آشکار میسازند.

در چنین فضایی، تشخیص تهدید، دیگر بر پایهی «چه چیزی نباید اتفاق بیفتد» نیست؛ بلکه بر پایهی «چه چیزی معمولا اتفاق میافتد و حالا متفاوت شده» است.

راهکارهایی برای کشف تهدید واقعی از داده خام

حتی پیشرفتهترین الگوریتمها هم بدون درک عمیق از داده، رفتار و زمینهی فعالیتها نمیتوانند تهدیدهای واقعی را بهدرستی تشخیص دهند. در ادامه، به پنج مؤلفهی اساسی میپردازیم که باید در کنار مدلها، برای کشف مؤثر تهدیدهای امنیتی به کار گرفته شوند.

۱.پیشپردازش عمیق داده

دادههای امنیتی مثل لاگها و ترافیک شبکه معمولا خام، مبهم و با ساختاری پیچیدهاند. پیشپردازش عمیق شامل استخراج ویژگیهایی است که بتوانند الگوهای رفتاری را نمایندگی کنند؛ مثل تعداد تلاشهای ورود، الگوی ارتباط با IPهای خاص، یا نرخ ارسال درخواستها در بازههای زمانی.

هدف این است که دادههای توصیفی، بهصورت کمّی و قابلاستفاده برای مدلهای یادگیری ماشین بازنمایی شوند. بدون این مرحله، حتی مدلهای پیشرفته هم نمیتوانند رفتار ناهنجار را تشخیص دهند.

۲.تعریف زمینه (Contextualization)

یک رفتار ممکن است در شرایطی نرمال و در شرایط دیگر ناهنجار باشد. تعریف زمینه به معنی درنظرگرفتن عوامل بیرونی یا محیطی است؛ مثل ساعت روز (روز یا نیمهشب)، موقعیت جغرافیایی، نقش کاربر در سیستم، یا فصل کاری (پایان ماه، تعطیلات).

این اطلاعات زمینهای به مدل کمک میکند تا تشخیصهای دقیقتری بدهد و از آلارمهای کاذب بکاهد. برای مثال، ورود مدیر مالی در ساعت ۳ صبح ممکن است ناهنجار باشد، اما برای تیم عملیات شبکار نرمال تلقی شود.

۳.ترکیب چند منبع (Multisource Correlation)

تهدیدات واقعی معمولاً در یک منبع داده بهتنهایی قابلتشخیص نیستند. ترکیب لاگهای کاربر، ترافیک شبکه، فعالیتهای سرور و حتی گزارشهای امنیتی بهصورت همزمان، میتواند دید جامعی از رفتار ایجاد کند.

این همپوشانی اطلاعاتی باعث میشود تا مدل نه فقط یک نقطه مشکوک، بلکه الگوی حمله توزیعشده را شناسایی کند. بسیاری از حملات مدرن، مثل lateral movement یا APT، فقط از طریق این نوع همبستگی قابل تشخیصاند.

۴.مدلسازی پیوسته (Continuous Learning)

رفتارهای کاربری و سیستمی بهمرورزمان تغییر میکنند؛ به این پدیده drift گفته میشود. اگر مدلهای تشخیص ناهنجاری بر اساس دادههای قدیمی باقی بمانند، دچار افت دقت یا افزایش آلارم کاذب میشوند.

مدلسازی پیوسته؛ یعنی بهروزرسانی منظم مدلها با دادههای جدید، یا استفاده از تکنیکهایی مانند drift detection برای تعیین زمان مناسب بازآموزی. این کار برای حفظ کارایی مدل در محیطهای پویا و متغیر حیاتی است.

۵. تفسیر خروجیها (Explainability)

در حوزهی امنیت، تنها تشخیص ناهنجاری کافی نیست؛ تحلیلگر باید بداند چرا آن رفتار مشکوک تلقی شده است. ابزارهایی مثل SHAP و Attention به ما امکان میدهند تا بفهمیم کدام ویژگیها در تصمیم مدل بیشترین تأثیر را داشتهاند.

این تفسیرپذیری نهتنها به تحلیلگر امنیت کمک میکند تا تصمیم بهتر بگیرد، بلکه اعتماد به سیستمهای AI را در محیطهای حساس افزایش میدهد. در فضای امنیت، شفافیت تصمیم مدل به اندازهی دقت آن اهمیت دارد.

هوش مصنوعی، راه بقا در مقابل تهدیدهای هوشمند

در حوزههایی مانند بانکداری و خدمات مالی که حملات سایبری میتوانند منجر به فاجعههای مالی و اعتباری شوند، پیادهسازی این نگاه ترکیبی بین تحلیل داده و امنیت، دیگر یک انتخاب نیست، یک ضرورت است. در این عرصه نقش توسعهدهندگان هوش مصنوعی حیاتی است. آنها باید از منظر کسبوکار فکر کرده و با زبان امنیت صحبت کنند. مسئله تنها ساخت مدل دقیق نیست؛ بلکه ارائه راهحلی است که بتوان آن را توجیه کرد، بهسرعت پیادهسازی نمود و در شرایط بحرانی روی آن حساب کرد. امروز که حملات سایبری هوشمند و هدفمند شدهاند، فقط ابزارهای تحلیلی پیشرفته میتوانند پاسخ مناسب ارائه دهند.